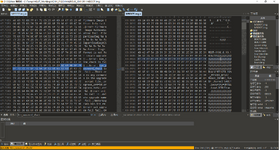

Útil aplicación para la edición del script en firmware para Smart TV de MStar.

Con esta aplicación podrán editar las variables de entorno antes de instalar el firmware.

Puede servir como complemento para MStar Unpacking Tool, MStar Bin Tool y MStar Bin Tool GUI.

Cuenta con detector de footer para establecerlo correctamente tras la compilación.

También pueden establecer otro tipo de footer si así lo requieren.

Utilidad:

Sucede que algunos firmware no pueden ser procesados en su totalidad cuando se reempacan, debido a que tienen variables exclusivas que pasan desapercibidas.

Esto puede causar que la instalación falle, mostrando algún tipo de error.

Su uso no está limitado solo a esto, ya que también podrán editar otras variables, como habilitar el UART, ajustar el PWM de retroiluminación, etc.

Casos de ejemplo:

Algunos firmware añaden lo siguiente en el script para la partición optee...

La variable (MODEL_ONEBIN_SUPPORT) no es agregada tras el reempacado y puede generar problemas al instalar el firmware.

Así que tendremos que añadirla tal cual al script para se establezca.

Este ejemplo es para otro caso...

El firmware puede contener estas dos variables casi al final del script:

En este caso tienen el valor 0x51960EE3 que corresponde al CRC-32 del bloque de archivos.

Este valor debe cambiar conforme a los archivos que se incluyan al reempacar, pero MStar Unpacking Tool por ahora no lo establece.

Esta aplicacíón puede calcular el valor del bloque de archivos para poder establecerlo y reempacar el firmware con los valores correctos, (Botón "Get CRC").

Finalmente, cuando el script ya ha sido editado correctamente, se podrá compilar el firmware.

La aplicación generará el footer establecido o el detectado, creando un firmware que podrá instalarse sin inconvenientes.

Notas:

El firmware original no se sobreescribe, se crea uno nuevo con el agregado "_fixed".

Deben tener en cuenta que se deben respetar los valores de las variables críticas, instrucciones, direcciones RAM y posiciones.

No editen instrucciones o variables que desconozcan.

Con esta aplicación podrán editar las variables de entorno antes de instalar el firmware.

Puede servir como complemento para MStar Unpacking Tool, MStar Bin Tool y MStar Bin Tool GUI.

Cuenta con detector de footer para establecerlo correctamente tras la compilación.

También pueden establecer otro tipo de footer si así lo requieren.

Utilidad:

Sucede que algunos firmware no pueden ser procesados en su totalidad cuando se reempacan, debido a que tienen variables exclusivas que pasan desapercibidas.

Esto puede causar que la instalación falle, mostrando algún tipo de error.

Su uso no está limitado solo a esto, ya que también podrán editar otras variables, como habilitar el UART, ajustar el PWM de retroiluminación, etc.

Casos de ejemplo:

Algunos firmware añaden lo siguiente en el script para la partición optee...

Bash:

# File Partition: optee

filepartload 0x50000000 $(UpgradeImage) 0x56a8000 0x2065f0

mmc erase.p optee

mmc write.p 0x50000000 optee 0x2065F0

setenv MODEL_ONEBIN_SUPPORT 0Así que tendremos que añadirla tal cual al script para se establezca.

Este ejemplo es para otro caso...

El firmware puede contener estas dos variables casi al final del script:

Bash:

setenv CEnv_UpgradeCRC_Tmp 0x51960EE3

setenv CEnv_UpgradeCRC_Val 0x51960EE3Este valor debe cambiar conforme a los archivos que se incluyan al reempacar, pero MStar Unpacking Tool por ahora no lo establece.

Esta aplicacíón puede calcular el valor del bloque de archivos para poder establecerlo y reempacar el firmware con los valores correctos, (Botón "Get CRC").

Finalmente, cuando el script ya ha sido editado correctamente, se podrá compilar el firmware.

La aplicación generará el footer establecido o el detectado, creando un firmware que podrá instalarse sin inconvenientes.

Notas:

El firmware original no se sobreescribe, se crea uno nuevo con el agregado "_fixed".

Deben tener en cuenta que se deben respetar los valores de las variables críticas, instrucciones, direcciones RAM y posiciones.

No editen instrucciones o variables que desconozcan.